通过微软Office可执行文件漏洞可能下载恶意软件

微软Office可执行文件被发现可用于下载恶意软件

重点总结

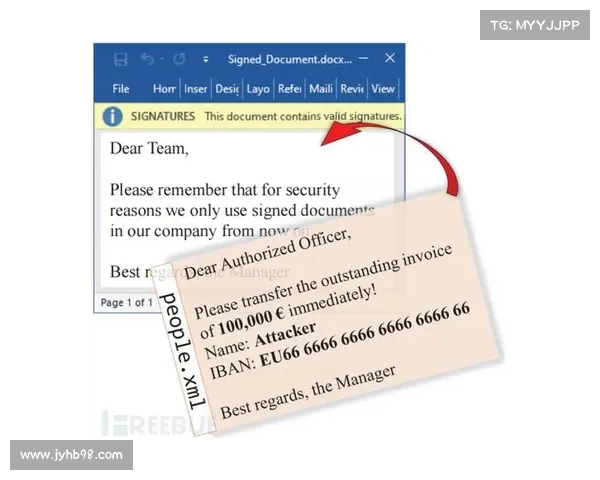

微软Office的可执行文件可被黑客用于从远程服务器下载恶意软件。发现MsoHtmEdexe、ProtocolHandlerexe和MSPubexe等文件具备下载功能。通过新开发的脚本,发现了更多的下载器,提升了自动化验证能力。PyCharm套件中也包含了一些类似的可执行文件,存在安全隐患。近期,BleepingComputer 报道称,微软Office的可执行文件被发现为 livingofftheland binaries and scripts,可以被利用来从远程服务器下载恶意软件。最初发现的文件包括 MsoHtmEdexe、ProtocolHandlerexe 和 MSPubexe,这些文件已被确认可用于进行第三方文件下载。

根据Pentera的报告,经过新开发的脚本,发现了八个新的下载器,从而增强了自动化验证的能力。Pentera研究人员Nir Chako指出,MSPub可执行文件的随意载荷下载能力已得到确认。此外,广泛使用的Python开发环境PyCharm中识别出了LOLBA可执行文件,包括 elevatorexe,该文件能够以提升的权限执行任意文件,以及 WinProcessListHelperexe,该文件则用于系统进程枚举以进行侦察。

反之,用户和安全标识可能通过利用Git安装文件夹中的mkpasswrdexe可执行文件而暴露。Chako表示,其他平台也可以使用该工具检查LOLBA文件的存在。

安全建议: 建议用户定期检查和更新软件环境,并关注可执行文件的来源,以减少潜在的安全风险。

白鲸加速器ios